前言

最近有一些关于这个博客的新的想法和思路,除了会写一些自己日常琢磨的小玩意,像代码,小技术的钻研,小应用的尝试等。还计划新增一个日常学习的系列,通过观看一些视频,学习资料,专业分享等较新的当下的观点。记录成笔记发在博客上,既能实现内容的传播,也能让个人的知识体系更加完善。

今天分享的是brighttalk的isc2频道的一个网络研讨会(Webinars),一边刷视频获取cissp的cpe分数,一方面又可以把专业分享整理成有体系的笔记,还算是一个不错的方式,在brighttalk里,isc2的几个频道分享的内容都很不错,会努力长期做下去。

本次分享的是关于2025年网络安全趋势预测的,主要分享者是CyberEdge公司的创始人Steve Piper做的分享,视频地址是:https://www.brighttalk.com/webcast/14253/606446?utm_source=brighttalk-portal&utm_medium=web&utm_campaign=channel-page&utm_content=recorded

2024年的回顾

The Good

2024 Cyberthreat Defense Report (CDR)

这里提到了他们公司每年都会做的一个报告,网络威胁防御报告,简称CDR,获取报告的链接在这里https://cloud.connect.isc2.org/cyberthreat-defense-report ,因为涉及较多公司和国家,所以报告是比较全面的。

分享了几条趋势:

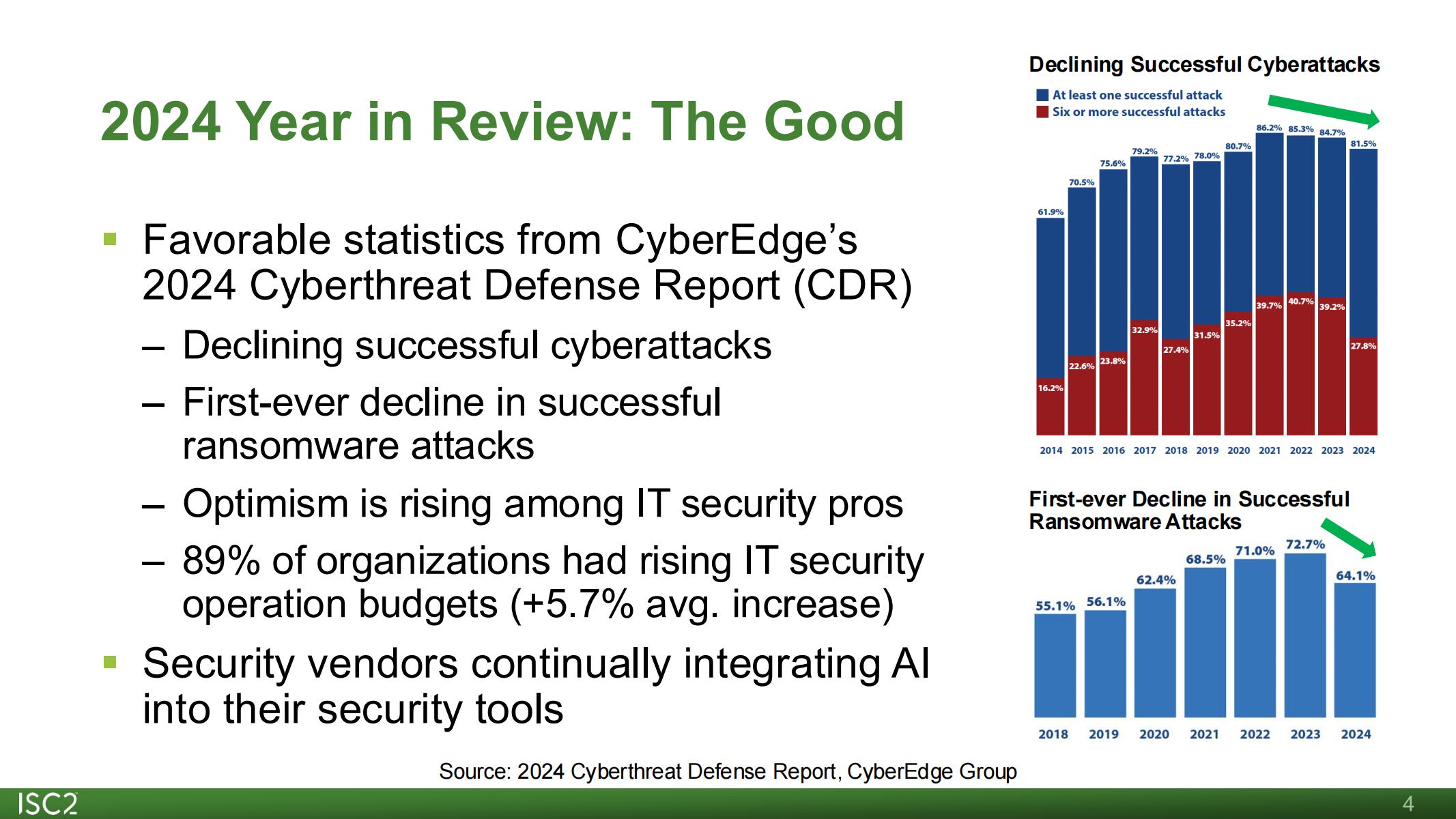

1.网络攻击成功率下降

从上图可以看出,虽然网络攻击依然比较高,但是趋势开始出现缓和甚至下降 。

2.勒索软件攻击成功率首次下降

勒索攻击(ransomware attacks)成功率,出现了一个明显的下降,里面的成功包括是否缴纳赎金,按照分享者的意思,依然还是有不少缴纳赎金的,但是出现了一个明显下降,期待保持这个趋势。

3.IT安全专家的乐观情绪正在上升

通过沟通许多专家,更多人会表示网络攻击更加不容易成功,这就是所谓的“乐观”情绪增多,当然,也许是悲观情绪更少。

4.89%的组织增加了IT安全运营预算(平均增长5.7%)

大部分组织对安全的预算是增加的,这对于网络安全从事人员也是好事,但是,随着管理的精细化和新兴产业的引入,对人员的要求也更高了。

5.安全供应商不断将人工智能整合到他们的安全工具中

人工智能的应用是大热门,已经有越来越多的厂商将AI与自己的产品结合,APT检测、安全风险监测、自动化功能等等。

The Bad

关于糟糕的事情,有以下几点:

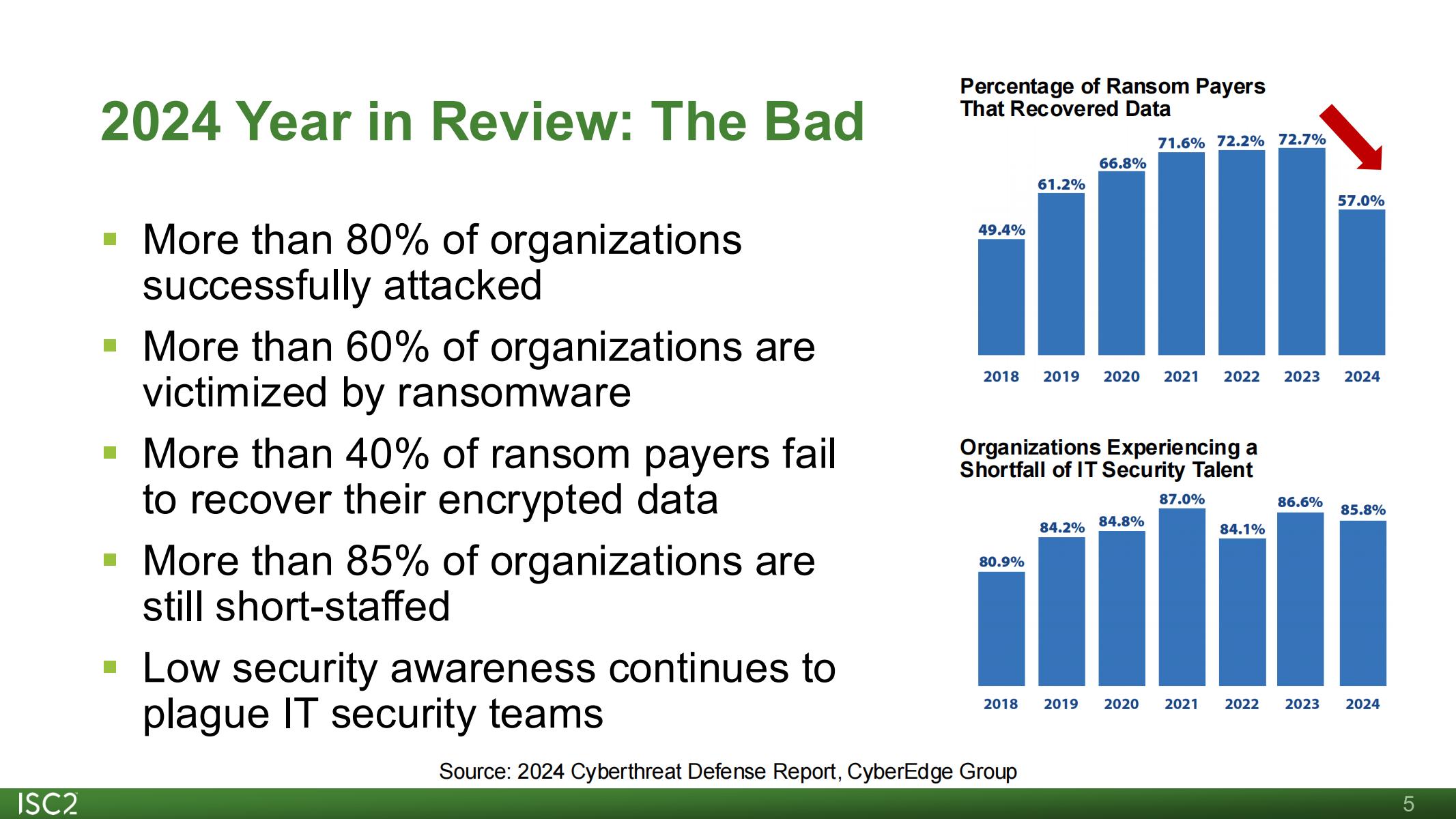

超过 80% 的组织遭受成功攻击

超过 60% 的组织成为勒索软件的受害者

超过 40% 的支付赎金者未能恢复其加密数据

超过 85% 的组织仍人手不足

低安全意识继续困扰着 IT 安全团队

关于勒索问题

首先,勒索软件受害者依然很多,其次,关于支付赎金有一个观点,就是如果你支付赎金,其实你是在资助这个勒索软件行业,换句话说你就是下一个勒索行凶者的帮凶。

并且,关于即便支付赎金依然无法恢复数据的比例增加了,说白了就是勒索者显然已经失去了盗亦有道的精神了。

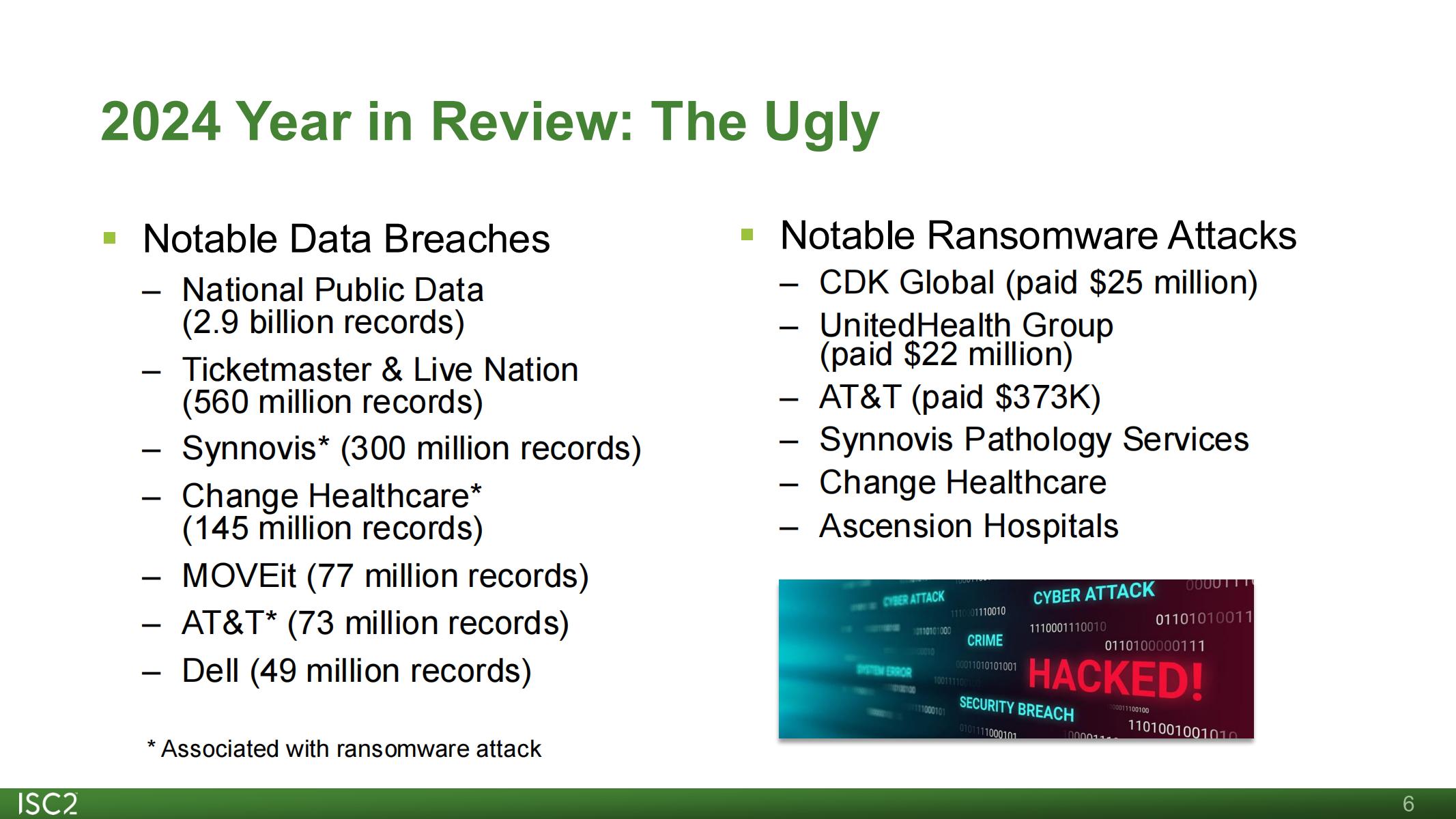

The Ugly

从上图可以看出,主要是两类,数据泄露和勒索攻击,而且左边带*的数据泄露也源于勒索。

Top5预测

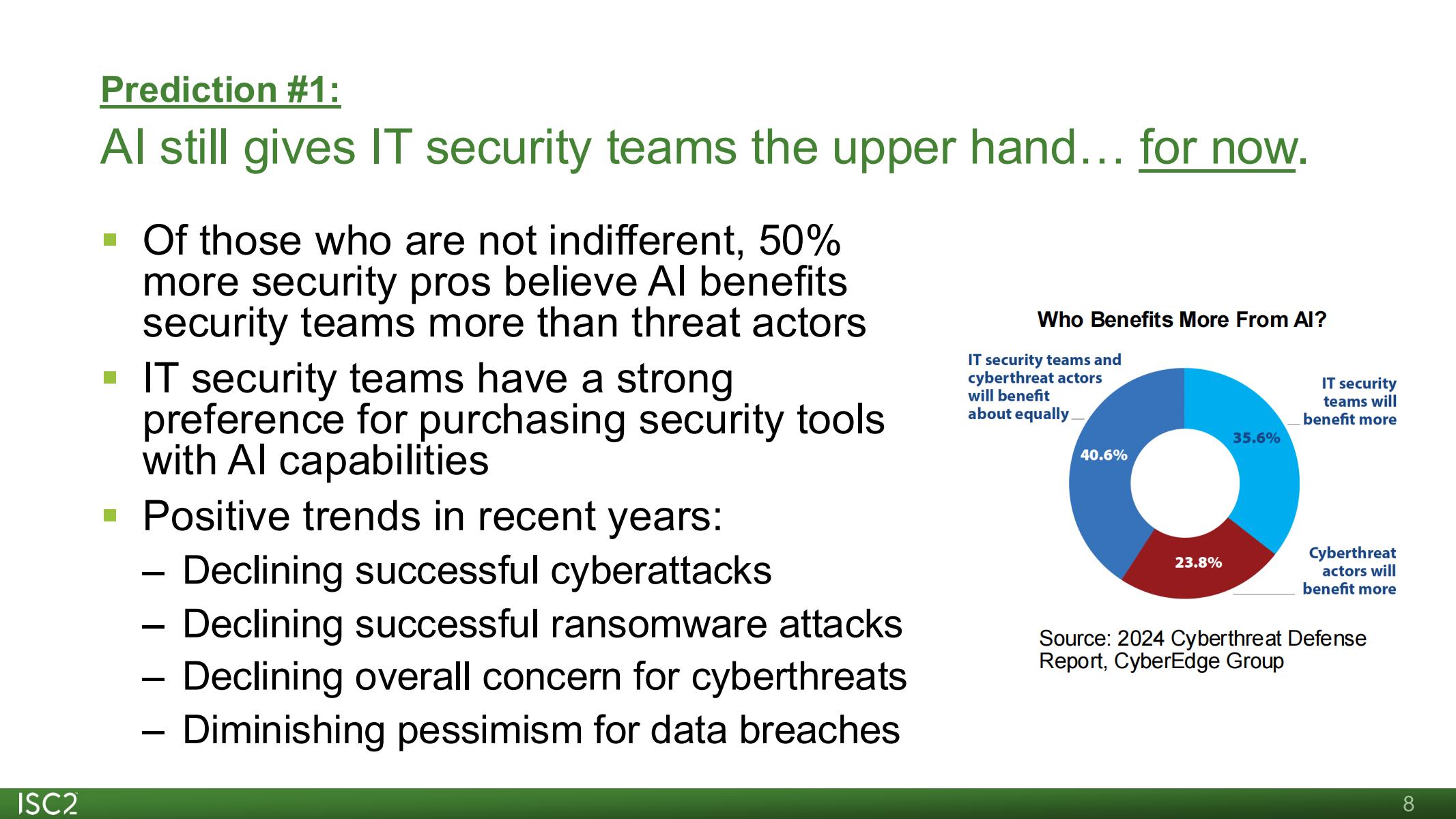

1.AI利大于弊

1. 通过上图的饼图也可以看到,对于安全团队来说,AI的使用仍然是好处更多的。

2. 其次,客户的安全团队也更偏好使用带有AI的安全产品

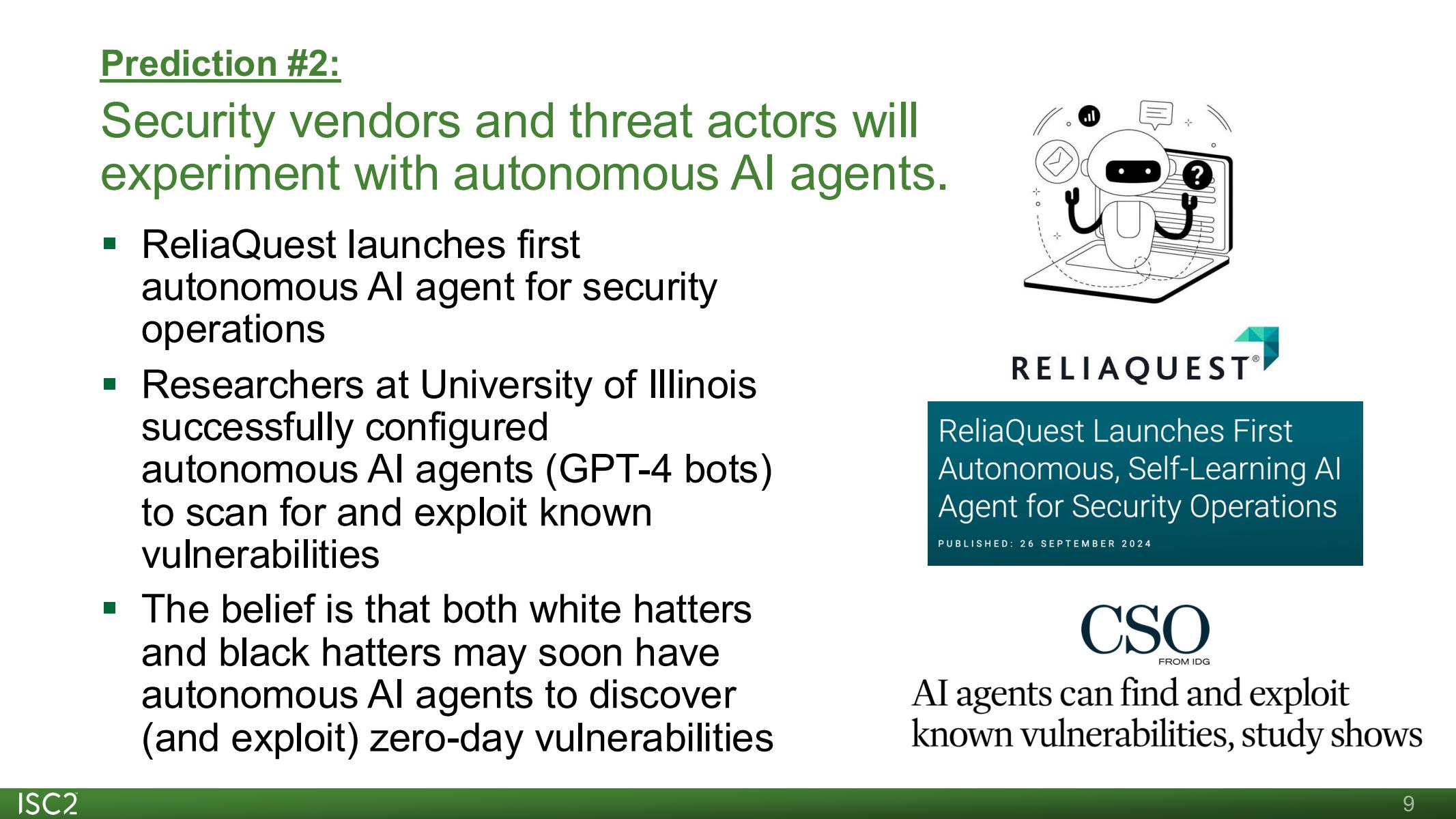

2.AI自动化使用

1. ReliaQuest推出首个用于安全操作的自主人工智能代理

2. 伊利诺伊大学的研究人员成功配置了GPT-4来扫描和利用已知漏洞也许可以像蠕虫病毒一样自主传播

3. 白帽和黑帽可能很快就会有自主的人工智能代理来发现(并利用)零日漏洞

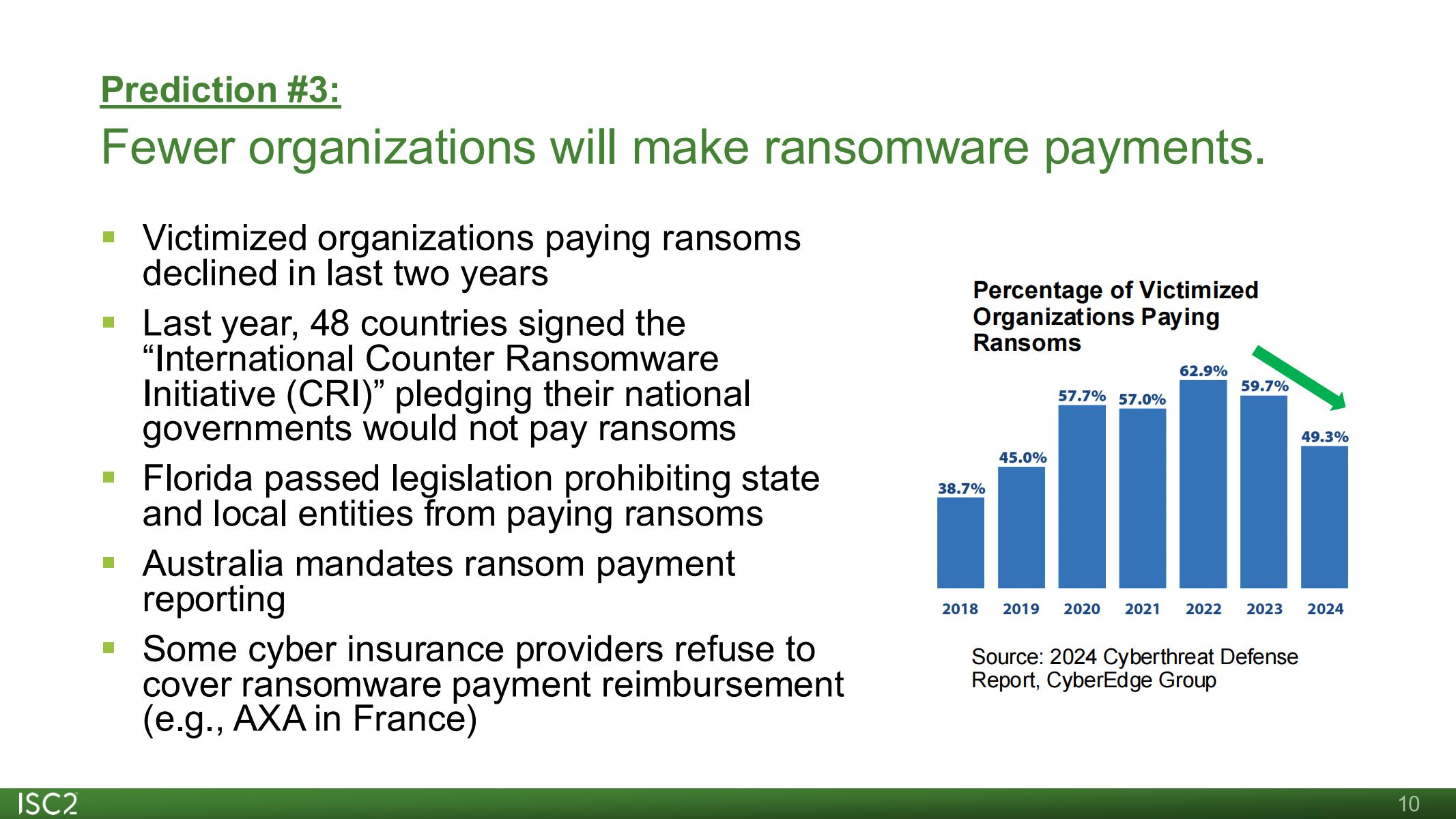

3.支付勒索赎金的组织将减少

对支付赎金说不

上图右侧的柱状图可以看出,更少的被勒索的受害组织支付的租金,容易联想到上午所提的,接近一半的勒索案例中,支付赎金也无法获得解密数据,故此越来越多的组织选择不支付赎金。

趋势会继续

1. 去年,有 48 个国家签署了“国际反勒索软件倡议(CRI)”,承诺本国政府不会支付赎金。

2. 佛罗里达州通过立法,禁止州和地方实体支付赎金

3. 澳大利亚要求报告赎金支付情况(公开化)

4. 一些网络保险公司拒绝报销勒索软件付款(例如,法国安盛集团)

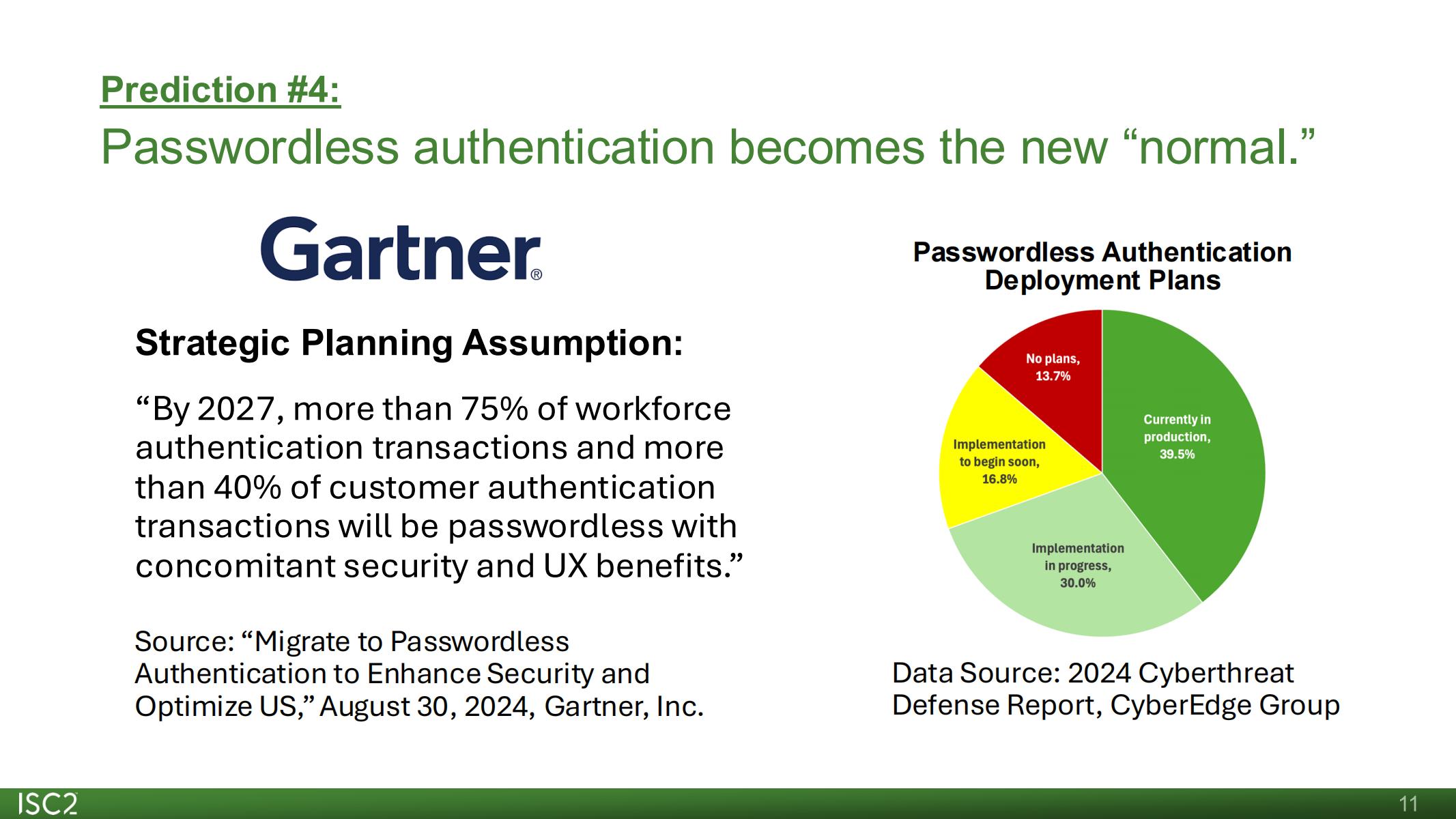

4.无密码认证常态化

Gartner的战略预测描述:在2027年,75%的交易场景以及40%的用户认证都将无密码化。这不仅仅是安全问题提升更是用户体验的提升。

对于无密码化的计划

上图右侧的饼图,是CDR报告中涉及的企业,从饼图可以看出,绿色的部分达到70%,这是已经实现的组织,这个比例其实已经很多了,可见对企业来说,弱口令依然是最重视的安全隐患之一。

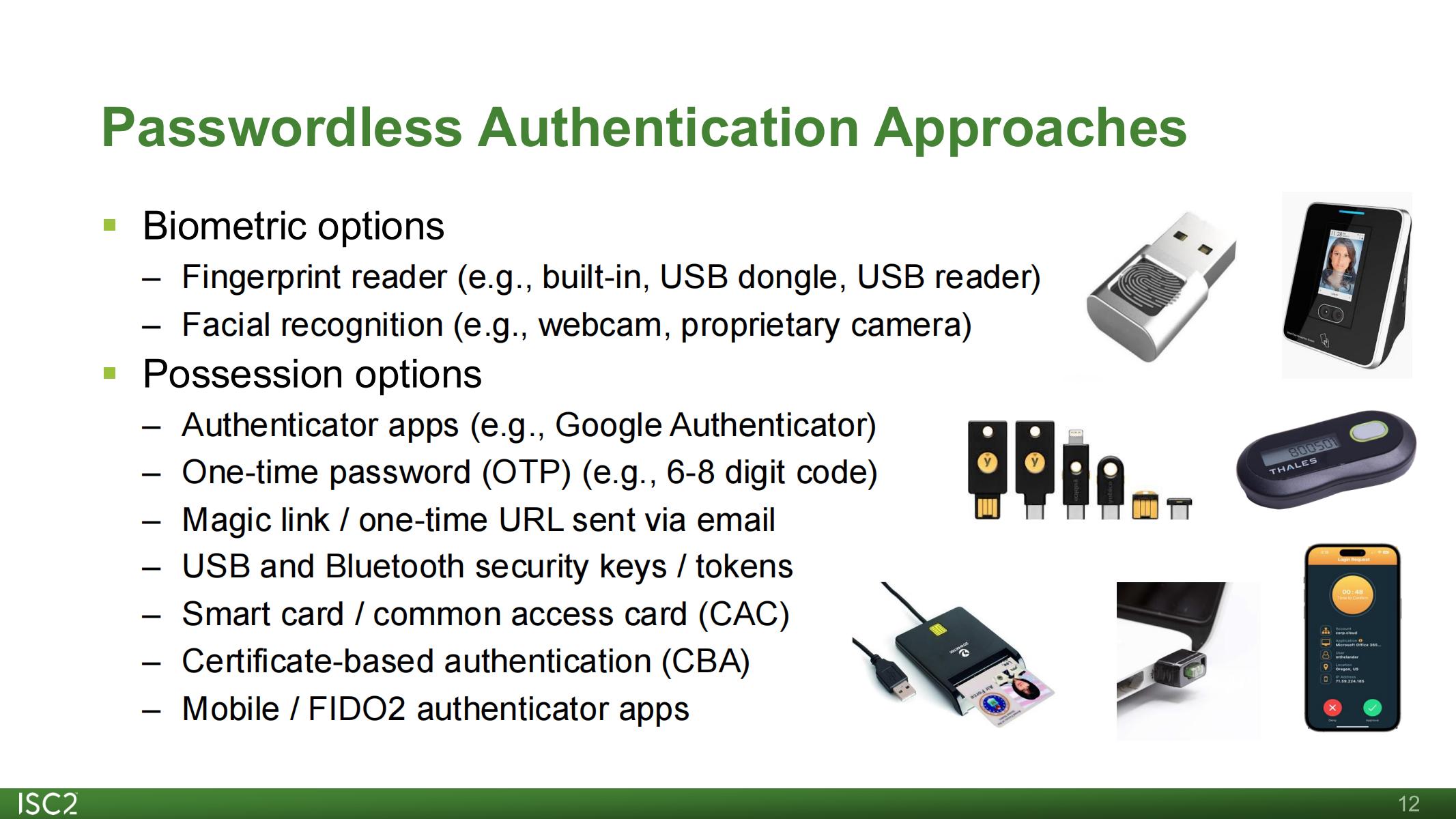

无密码化设备

分享者列出了很多无密码化的设备,应用也是很广泛,向我们在TOTP常用的Google的Authenticator,包括有些认证U盘,指纹U盘,面部识别。

设备没有绝对的安全,所以建议选取最合适的,并且可以多方式结合。

5.人身安全

分享者判断,未来三年内很可能触发,由网络攻击造成的首个无可争议的人员伤亡,上图也列出了一些有争议的相关联的事件:

2019年7月:阿拉巴马州莫比尔斯普林希尔医疗中心,勒索软件攻击破坏了医院医疗系统,无法检测包裹在婴儿脖子上的脐带- 实际是因为勒索,导致系统离线造成的,所以有争议

2020年9月:德国塞尔多夫大学医院,由于勒索软件攻击,扰乱了病人接收系统,78岁的心脏病发作妇女被转移到32公里外的医院后被宣布死亡,德国官员得出结论,她的死亡是不可避免的

2024年6月:Synnovis病理服务公司,英国伦敦,超过1100次手术推迟,急诊室的严重延误

可以看出,跟人身安全最相关的就是医疗类的系统,如果这类系统产生的问题,对病人的影响会很大。同样,另一个角度看,就是因为医疗类系统关系到很多人身安全,反而更容易产生勒索攻击,毕竟人命关天呀。其次就是对关键基础设置,尤其是涉及能源相关的。

其他值得关注

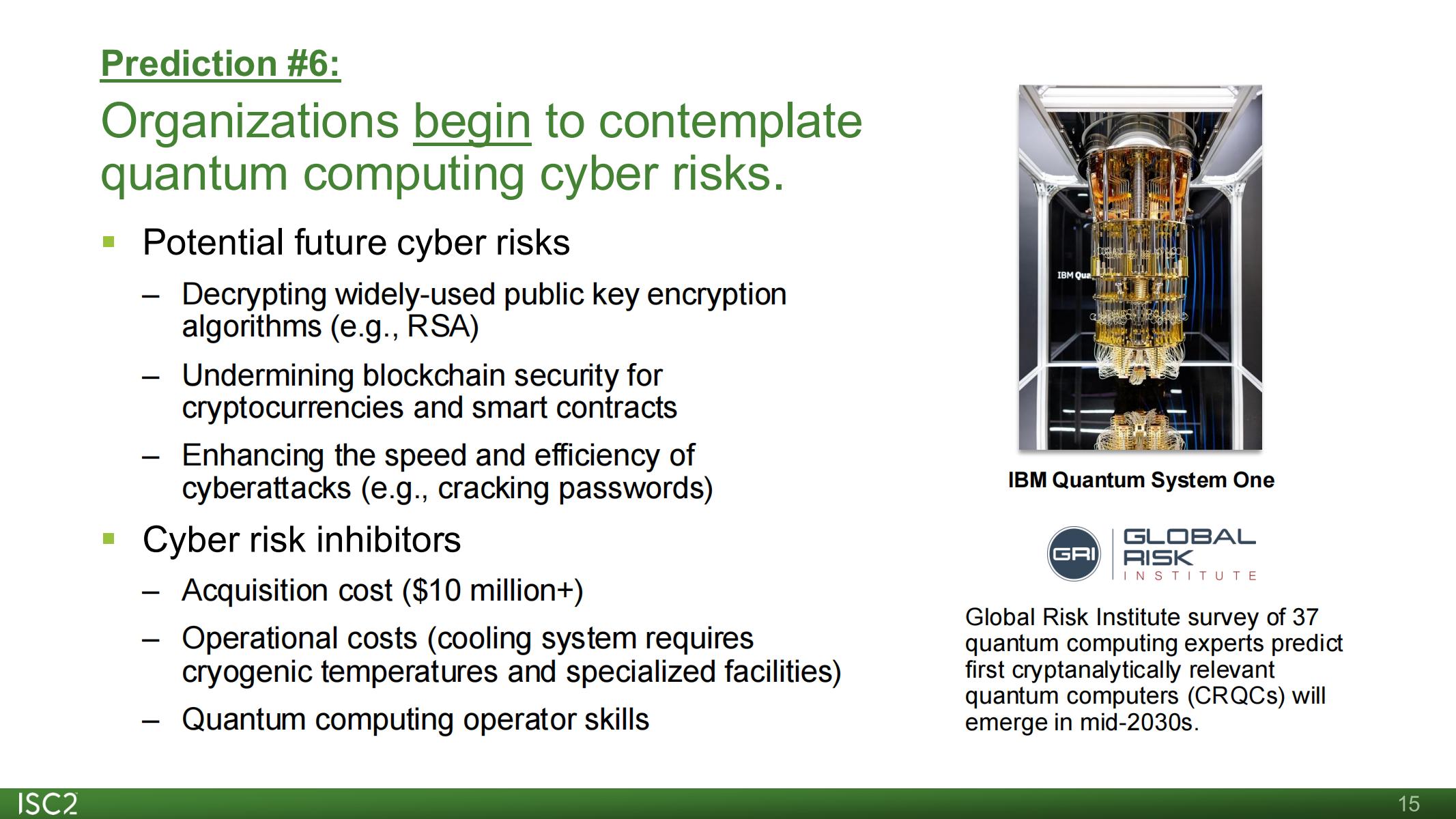

6.量子计算

一些组织开始着手考虑量子计算对网络安全的影响,可能在不久的将来这部分是存在的。

潜在的风险

我们所熟知的PKI,RSA的密码解密计算,区块链,暴力破解。

上述风险的阻碍

投入过高,专业人员,操作成本等。

虽然有很多一线专家反馈,量子计算的实际应用可能会到2030年之后,但是我们仍然有很多要做的工作: 1. 排查当下的加密算法是否足够安全

2. 思考如果RSA这类协议不可行了,那该如何替代

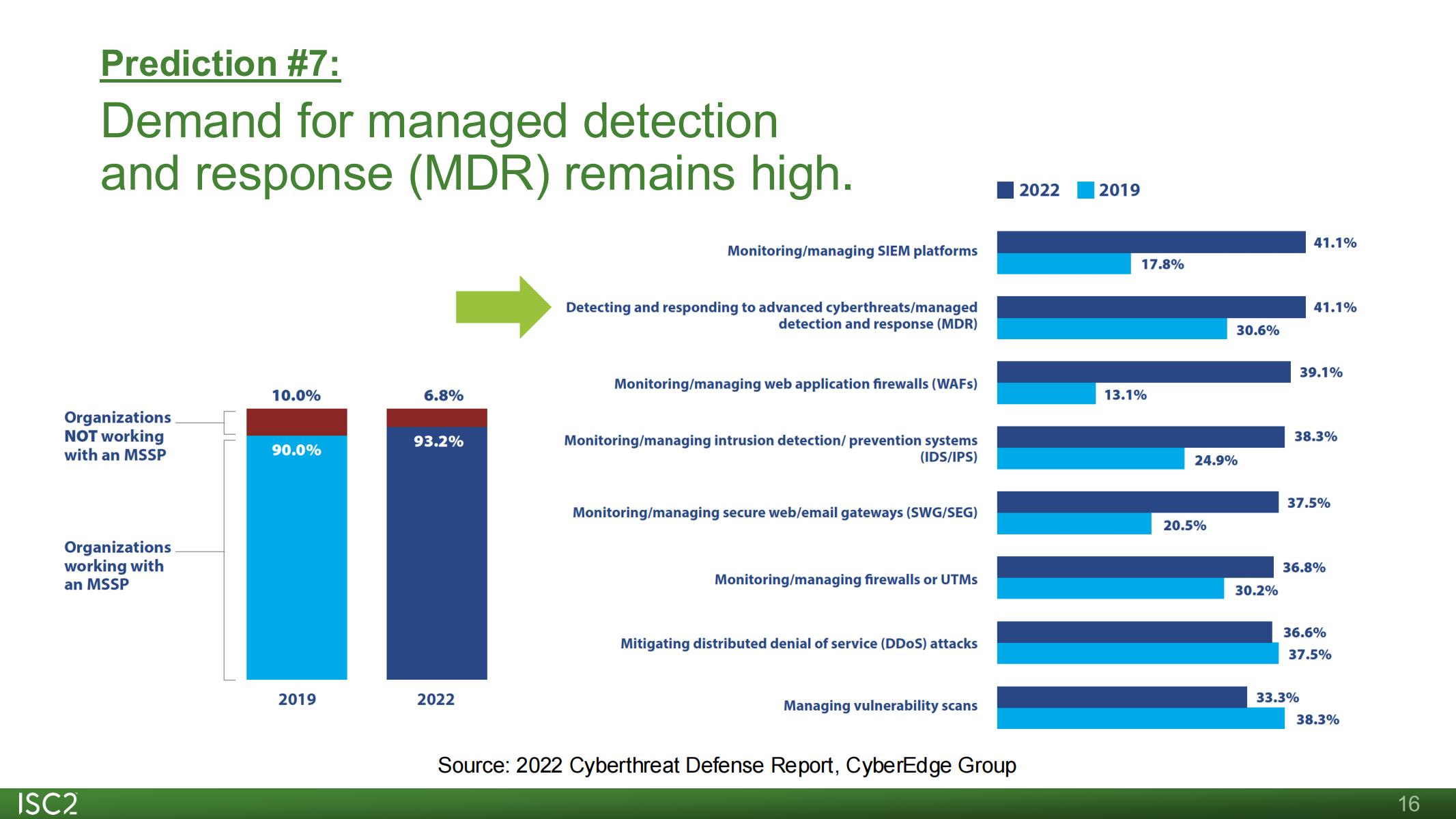

7.托管式检测与响应(MDR)

通过上图中的条状图都能看出,无论是整体还是分项,托管式检测与响应的需求几乎都是在增加的,毕竟不是每个组织都能做到面面俱到,依然需要第三方的服务来让自己的安全更加有保证。

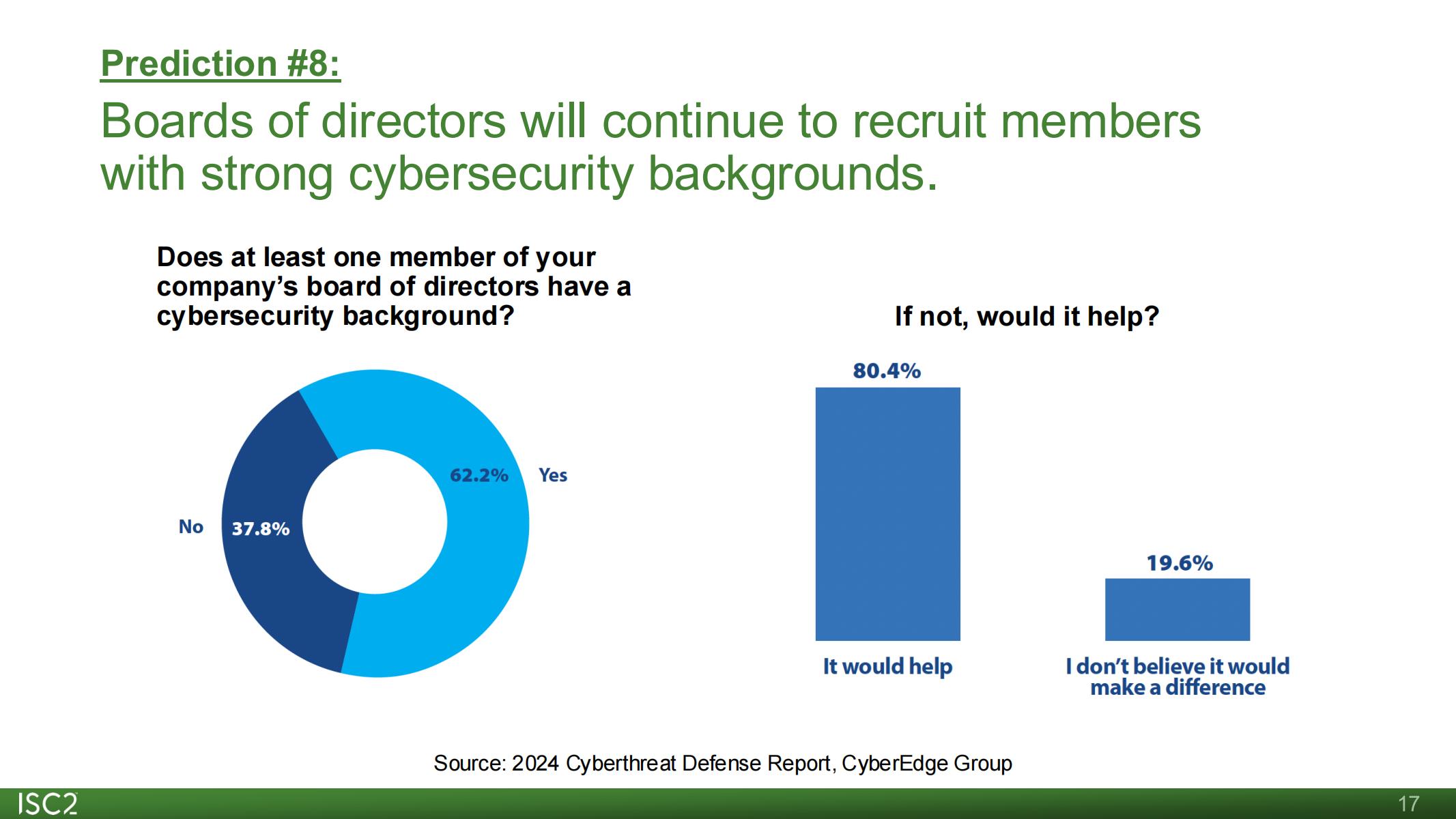

8.带有安全背景的成员

管理层将更希望能够招募到具有强大网络安全背景的成员,通过上图可知,更多人会认为网络安全的背景会非常有用。因为你需要将IT转化为商业,往往拥有这部分能力的人,会更容易做这件事情。

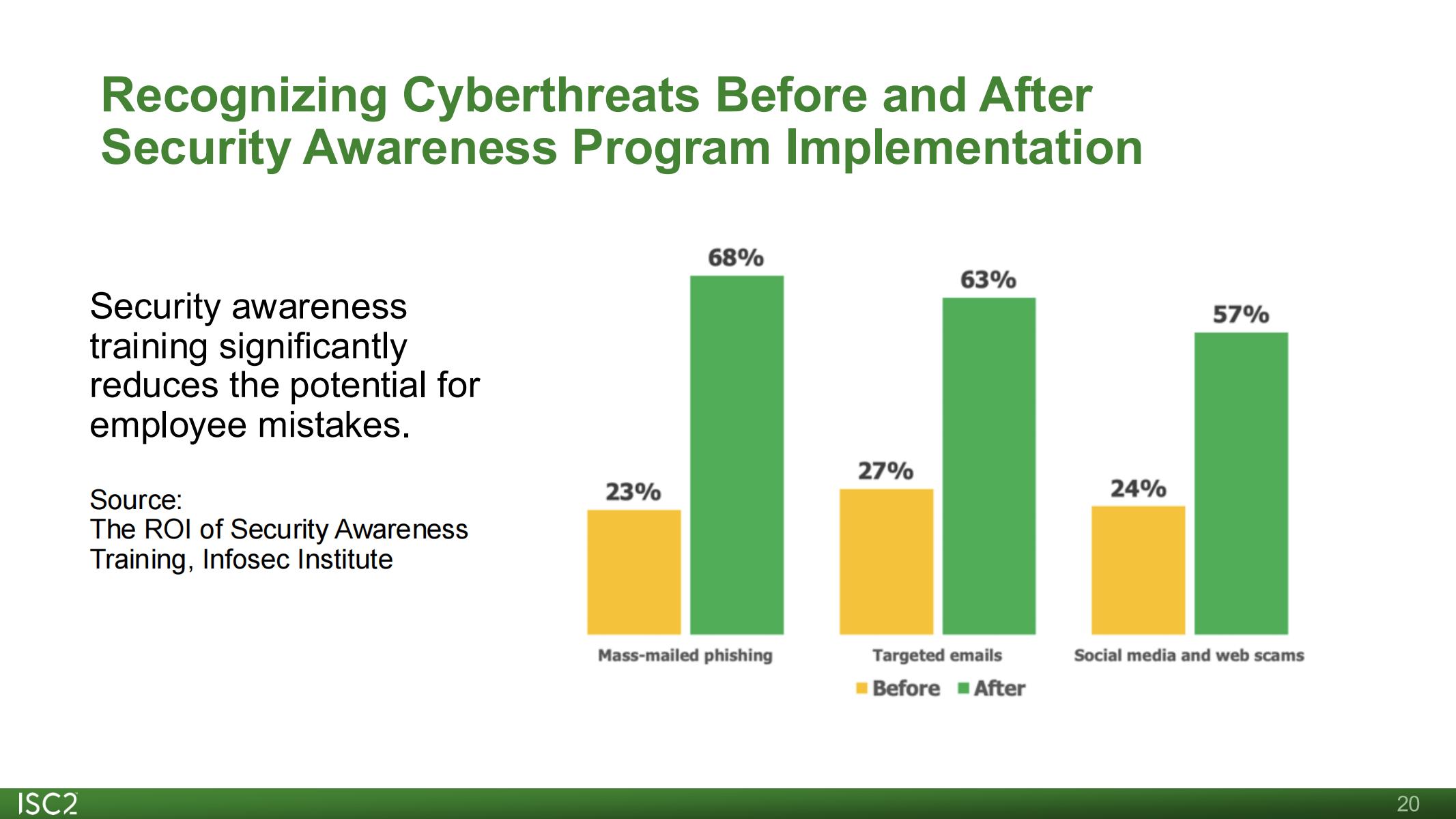

9.打击深度伪造

深度伪造包括不限于,伪造照片,视频,音频,而现在甚至有伪造直播(人脸,声音等等),所以我们需要将安全意识培训课程的内容涵盖针对打击深度伪造的策略。

不过通过上图也能更加清楚的了解,安全意识其实仍然是最重要的,也是针对深度伪造的防御策略。下图就展示了关于通过安全意识培训所带来的显著效果。

10.培训与认证的需求

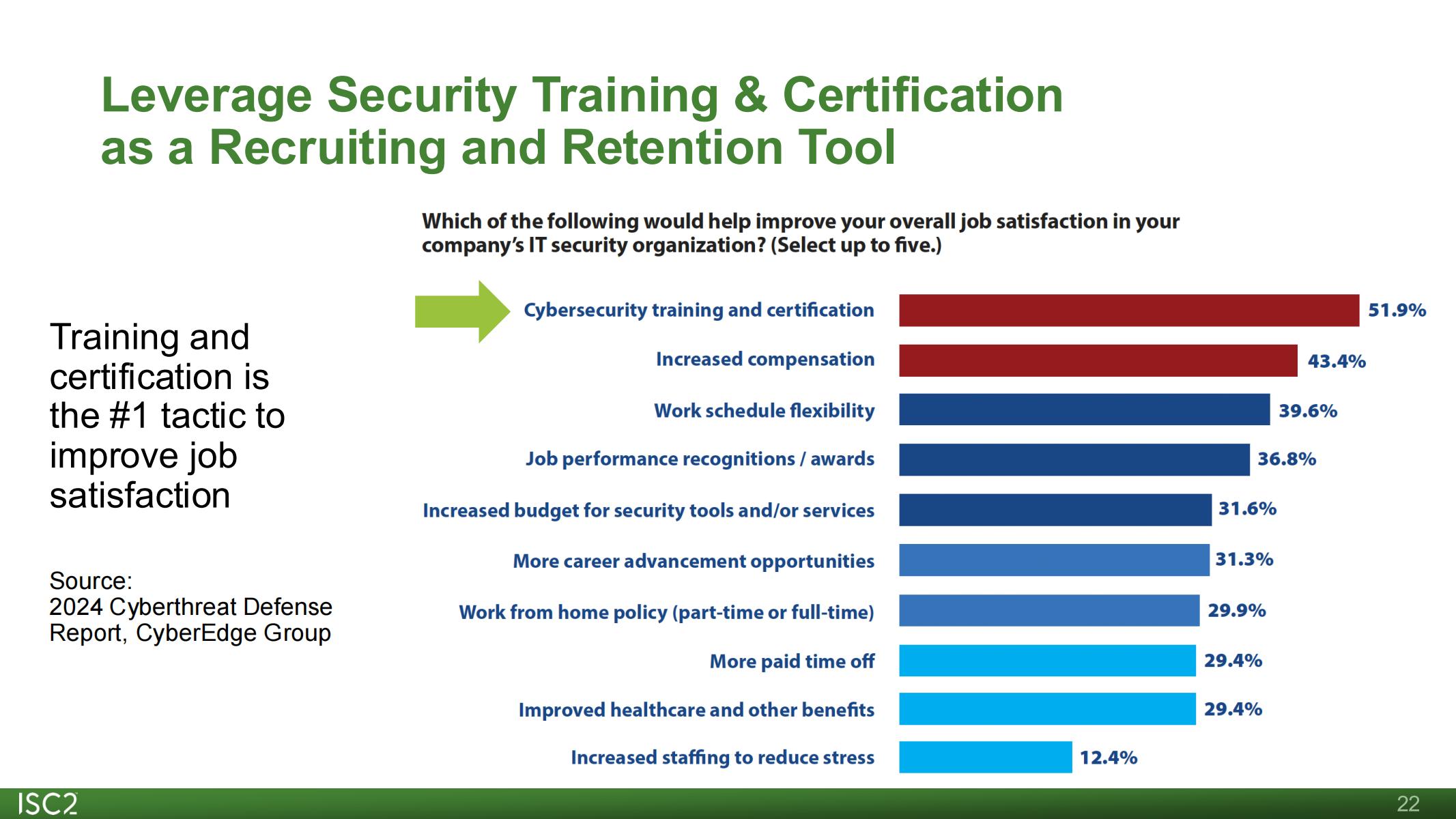

对专业网络安全培训和认证的需求仍然很高,上图是对不同安全领域的需求比例,下图更进一步展示了关于培训和认证之于工作和任职的关联,毕竟大部分参与认证和培训都是为了更好的适应职业,以及晋升。

从上图的对比可以看出,唯有安全的培训是最能全面增加你的工作满意度的一个选项(不过现实里是否这样不好评价)

这篇内容就分享到这些,后续会更多把相关的内容整理成笔记,分享到博客上,希望能对大家有帮助。